字體:小 中 大

字體:小 中 大 |

|

|

|

| 2017/03/09 09:56:49瀏覽544|回應0|推薦0 | |

你我的3C產品 藏著美軍資訊戰… https://udn.com/news/story/7339/2416278?from=udn-hotnews_ch2 2017-04-21 00:03聯合報 張鐸/樹德科大副教授(高雄市) 對美國國防部來說,全球最令其頭痛的有三個地方:中南美、中東及北韓。中南美是毒品問題;中東則是伊斯蘭世界紛擾不斷的大小戰亂;北韓的窮兵黷武,威脅亞洲鄰近國家,當然也影響美國在亞洲的利益。因此美軍在日本及南韓均部署重兵及最先進武器。不僅如此,中東及北韓一直是美軍在各種軍事作戰推演中,最喜歡設計演習想定的地區。 一九九一年「沙漠風暴」美國老布希總統下令攻打伊拉克,主要是因伊拉克總統海珊出兵並占領科威特,在聯合國要求下仍拒絕撤兵,因此美國邀集英、法等國共同出兵伊拉克。 美軍在伊拉克打了一場前所未有的作戰方式,也就是「資訊戰」,是以癱瘓敵人的指揮通訊系統為作戰目標。美國中央情報局後來證實,美軍對伊拉克的資訊戰是啟動了一隻早期埋伏在日本富士通賣給利比亞的一台印表機的唯讀記憶體內的病毒。該病毒經美軍遙控啟動,經由中東地區的網路系統感染到伊拉克的指揮通信系統,讓美軍成就了孫子兵法中「兵不血刃」的輝煌戰果。 近日北韓情勢緊繃,雙方不論是在外交辭令上,或是軍事行動上都在互比拳頭。美軍慶幸的是,此次不用像「沙漠盾牌」一樣辛苦整備軍力,因目前在日韓的軍力已是最優異的,好整以暇地直接就美日、美韓聯合軍演給北韓看。 最新的媒體報導,北韓最後一次的飛彈試射在升空後不久就燃燒爆炸,媒體揣測可能是美國駭客所為,是或不是就要看北韓現行使用的資訊設備有多少是西方世界的產品,電腦作業系統是不是北韓自己設計的。北韓若真與美軍開戰,我們或許又可以看看崇拜孫子的美軍又要打出什麼樣的資訊戰?

董福興/Apple Pay提醒的資安警訊 https://udn.com/news/story/7341/2383344?from=udn_ch2cate6643sub7341_pulldownmenu  擔心Apple Pay是否安全之虞,你做好個人基本資安的防護了嗎? 本報資料照片分享 擔心Apple Pay是否安全之虞,你做好個人基本資安的防護了嗎? 本報資料照片分享

上周Apple Pay終於登台,首日在賣場、咖啡店、便利商店中都可以看到搶鮮以Apple Pay支付的使用者。但我詢問了許多身邊的朋友,還是有不少人不敢把信用卡登記在iPhone上頭—原因是害怕因此將卡片資訊洩露了出去。 依照現在Apple Pay的機制來看,在正常使用之下,要洩漏卡片資訊的可能性幾乎是零。反而Apple Pay所想避免的資安危機,卻是發生在我們日常生活中,鮮少受到注目。當我第一天到便利商店使用Apple Pay時,和店員提使用信用卡支付,店員很直覺地和我要卡片。但「要卡片」這個動作本身就不算安全。在信用卡的正面上印製了可以識別的:卡號、持卡人姓名、有效期限,後面簽名處也有著三位數安全碼,就目前線上刷卡消費機制,只要擁有這些資訊就可以成功消費。 一般我們基於信任會將卡片交給店員,不過要是任何一人將這些資訊記錄下來,就可以使用你的卡片在線上購物。但Apple Pay在刷卡時不會透露任何卡片資訊,這就是Apple最強調的一項安全保護。 透露信用卡資訊不一定發生在消費時,悠遊聯名卡發卡量超過1,700萬張,在公車、捷運站上時常可見拿著裸卡不加遮掩的使用者。現在手機動輒可以拍攝FullHD甚至4K的影片,身後的旅客要攝錄這些資訊並不是不可能。 過去在世界各地也曾經傳出NFC竊盜,只要使用手機等隨身裝置貼近你的皮包就可以側錄到悠遊卡、感應式信用卡的資訊。雖然沒有實際因此被盜刷的案例,但使用這些NFC卡片作為門禁認證卻相當廣泛,所以海外也有許多防止外部感應的皮夾、卡套產品上市。Apple Pay若不經過指紋辨識或者主動叫出卡片則不會傳出任何資訊,又多一道安全保護。 個人層級的資安問題往往出現在不經意的習慣上。例如你申請了一組Gmail或者iCloud E-mail,在註冊各種線上商店和網路論壇時若使用相同的密碼,要是這些註冊的服務出現漏洞,將你的帳號密碼流出,或者透過釣魚信件取得你的帳號密碼,那麼從E-mail到各服務端都會掌握在其他人手中。最好的方法是不重複使用密碼,或者開啟簡訊等第二重認證來加一層保護。 台灣社會依然具備基本的彼此信任,像NFC竊盜這樣的手法也還不曾出現在台灣。Apple Pay於2014年在美國發表時,就已經是對應各種漏洞的一項更安全的支付手段,與其擔心Apple Pay安全與否,不如檢視自己在日常生活中是否真的在意資訊安全,為信用卡加個卡套、為E-mail多開一道認證機制,都能夠實質強化你的個人資安。

經濟/物聯網國家隊 踏出關鍵一步 https://udn.com/news/story/7338/2349568?from=udn_ch2cate6643sub7338_pulldownmenu 2017-03-18 03:26經濟日報 經濟日報社論 根據本報報導,政府推動的亞洲.矽谷計畫,為協助產業掌握物聯網商機,不致於在未來市場落居下風,在歷經多次討論後,集結52件提案,最後從智慧交通、智慧製造、智慧能效等八個領域中選出21個提案,列為物聯網發展的優先議題。亞洲.矽谷物聯網大聯盟榮譽主席施振榮說:「這很有可能是台灣的虛擬國家夢幻隊成形。」 主導官員表示,會將52個提案提供給相關部會參考,並把21個廠商名單提供給行政院,作為後續智慧城市規劃單位優先考慮合作的對象。對於這些提案,會視主導廠商的需求,協助其技術開發與各部會現有執行計畫接軌;若需要試驗場域,也會與地方政府協調提供,讓團隊優先進駐,並期許這些廠商能持續精進,希望年底能滾動出國家隊雛形,儘速出戰國際盃。 我們樂見政府主動出擊,聚焦台灣優勢產業,並提供企業發展相關產品必要的協助;但除了主觀的意願之外,客觀環境的條件與風險,也必須有所準備,這包括解決方案的前瞻性、獲利模式、維運成本及資安風險等,都需要在國際盃開打前有完善的規畫。 舉例來說,以前瞻性而言,政府提及智慧交通領域的其中一項提案「智慧路燈」,廠商已和桃園市與台中市政府接洽作為試驗場域的可能性。政府願意協助廠商產品的發展當然非常重要,但速度一定要快,也需有亮點。全球大廠三星、飛利浦、華為等早已有智慧路燈相關的產品與解決方案,功能包括作為汽車充電站、停車計費、城市地圖導覽、廣告看板、環境感測以及影像監控等應用,甚至已有將路燈作為無人飛機的中繼及充電站的設計。做為國際盃的準選手,若無差異化的優勢,恐怕很難在市場上勝出。 其次是獲利模式及維運成本的議題。提供更多有創新價值的場域,讓台灣企業有機會透過場域試煉發展具全球市場潛力的整體解決方案,同時藉此協調跨部會的能量與資源,協助處理法規、制度等窒礙難行之處,絕對是必要的舉措。但觀乎目前大部分物聯網的應用服務,從建置到維運,幾乎大都由政府買單,而隨著愈來愈多服務的投入,維運的成本愈來愈高,甚至排擠到其他公共建設的預算,因此如何形成可自給自足的永續商業模式,這是一開始在規劃建置相關應用服務時就應考慮到的課題。 尤其,未來若聯網裝置達到上億的規模,不管是要監管億級數量的裝置,或者收集與處理裝置產生的龐大資料量,這些任務或許委由大型資料中心業者可以處理,但付出的成本必定不低,必須事先有所規劃。 最後是隱私及資安問題。物聯網連接的設備經常監視和跟蹤消費者的行為,以此來調整和改善消費者體驗;然而用戶可能根本沒有被告知哪些數據將會被收集,又如何被使用;再者,裝置上所蒐集的資料誰可以擁有,不同組織或商業團體間互相交換這些資料是否合法等議題,目前皆未有明確法令的規範。 而物聯網裝置連結上網路,由於通訊連接設備組成的網路必須具互通性,相對也就產生更多的入口點,導致侵入裝置或滲透網路變得越來越容易,駭客攻擊將更加頻繁,也更加簡單,這使得管理和控制變得更加不易。IT業者HP曾檢視目前主要的物聯網系統,發現80%進行資料傳輸時未加密,60%進行軟體更新時未加密等問題,顯示聯網裝置安全防護常被忽略,潛在的資安問題相當嚴重。 物聯網絕對是台灣資通訊產業轉型的重要方向,此次政府與產業攜手踏出了關鍵的一步,若能在以上幾個重要議題上有周全的規劃與部署,相信有機會在國際盃的戰場上打出亮麗的成績。

聯合筆記/被遺忘的權利 https://udn.com/news/story/7339/2340243?from=udn_ch2cate6643sub7339_pulldownmenu 2017-03-14 03:17聯合報 蕭白雪 三年前,歐洲法院對一名西班牙律師提出的「被遺忘權」官司作出歷史的判決,這名律師原希望忘記曾經欠錢的難堪過往,卻沒想到贏得官司後,想被遺忘的過往卻更加聲名遠播。 岡薩雷斯(Mario Costeja Gonzalez)律師當初因為上網搜尋自己名字時,意外發現自己在十六年前因欠稅、房子被法拍的訊息,仍存在網路上,打官司主張在網路上的被遺忘權,花了五年時間,贏得歐洲法院的歷史性判決。 包括Google等搜索引擎從此每年要應付數十萬件要求刪除資料的要求,不過,不是每件要求都獲准;因為判決還提到,主張這項權利,要先考慮對隱私的侵害是否大於公共利益。 一名義大利公司董事要求刪除網路上關於他曾破產的記錄,最近歐洲法院判決他敗訴,因為揭露公司經營者的個人資料,有其正當性。 據統計,歐洲民眾最常要求刪除的網路記錄,主要是臉書和Youtube等現代人常用社群;不管是一時好玩、或是鄉民自以為正義的留言或影片,都可能是當事人一生抹不掉的烙痕。 網路的發展,訊息傳播的方便性,有時確實加強對公共事務的監督力道,卻也讓每個人的言行更輕易留下記錄、讓人說三道四。你口中的茶餘飯後、卻可能是當事人不可承受之重。 從國內女模遭殺害事件到英國廣播公司在訪問學者談論韓國政局時、突然出現小孩搶鏡的畫面,總能輕易挑起許多人的情緒;直播成趨勢後,引起話題的畫面轉眼間在全球流傳,因為爸爸受訪而誤入鏡頭的小女孩,長大後怎麼看待這段影片? 當民眾討論司法要不要改成像美國由陪審團決定前,司改分組會議先決定未來法庭與公益有關案件事實審也要直播,支持者認為可對法官、檢察官、律師有監督作用,民眾可獲得更完整的法庭訊息、學習法律知識。 當法庭實境秀上演,未來不管鏡頭面對的是法官、檢察官、律師或當事人,每件被要求直播的案子,當事人有沒有拒絕的權利?貪汙被告若最後改判無罪確定後,有沒有權利要求被遺忘?有沒有能力刪除網路上所有直播過的內容?或者,當有人利用法庭直播置入性行銷時,又該怎麼把關?

FBI 揭密 俄羅斯駭客如何入侵 Yahoo 帳號 https://udn.com/news/story/6897/2348767 【文‧linli】 2017-03-20 08:36 2017 年 3 月 16 日美國司法部發文稱,俄羅斯間諜和駭客合作,攻擊了數千個 Yahoo 網站的使用者帳號,之前 Yahoo 曾對外宣布,在過去兩三年中,大約有超過 5 億 Yahoo 帳號資訊被盜取,這是網路時代最大的一次駭客攻擊事件。 駭客攻擊 Yahoo 網站、盜取用戶資料的方式不算非常複雜,首先他們盜取一份包括 Yahoo 網站用戶名、已加密密碼和其他資料的目錄文件,然後使用這些資料進入 Yahoo 瀏覽器,讓瀏覽器誤以為用戶已經進入個人帳戶,駭客完全不需要解密任何實際的祕密。 司法部的起訴書裡提供了 FBI 的調查報告,針對特定的帳號系統,創建虛擬網路登入訊息來欺騙系統,這是駭客普遍使用的網路攻擊方法,技術並不複雜,但面對龐大的 Yahoo 資料庫,這一簡單的辦法成功了。此次惡意攻擊最關鍵的是由知名駭客 Alexsey Alexseyevich Belan 駭入的部分,他盜取了一部分 Yahoo 資料庫的副本,資料庫內包括所有 Yahoo 使用者帳戶最重要的訊息,包括用戶名、加密密碼。駭客從資料庫中盜取最有價值的資料,就是創建 Web 瀏覽器認證訊息所處的 cookie。 當使用者連上網站時,會在電腦系統中留下 cookie 文件,這一文件包括使用者的登入訊息,當使用者再次訪問這一網站時,網站會驗證該電腦是否擁有有效的 cookie 或 cookie 是否過期。許多網站為了讓使用者更方便,一次登入後可保持登入狀態長達 30 天,只要使用者的 cookie 沒有過期,再次登入時不需要重新輸入密碼,因瀏覽器默認用戶使用相同的電腦和網路時,不存在安全隱憂。 駭客從 Yahoo 的資料庫中盜取目錄訊息,可以創建包含任何帳戶訊息的 cookie,偽造的 cookie 能欺騙網站的認證系統,無需密碼也能夠訪問個人帳戶。 據司法部資料顯示,駭客使用這一簡單辦法,攻擊了 6,500 個使用者帳號,包括許多俄羅斯記者和政客,之前還盜取了 3,000 萬個帳號來做垃圾郵件推廣,甚至可能還有一些資金被盜取。 【本文章由科技新報授權提供,更多精彩內容請詳科技新報官網】

CIA安全漏洞 美情報圈去年早知道 https://udn.com/news/story/6813/2331053?from=udn_ch2cate7225sub6813_pulldownmenu 2017-03-09 10:32中央社 華盛頓/柏林8日綜合外電報導 維基解密公布中央情報局(CIA)文件,披露局內駭客工具後,美國情報和執法人員今天表示,他們去年底就知道CIA發生安全漏洞。至於是誰洩密,調查工作聚焦在承包商上。 要求不具名的官員告訴路透社,他們認為揭密網站「維基解密」(WikiLeaks)昨天公布的文件屬實。 維解公布近8000頁號稱是CIA內部討論的文件,描述CIA談論他們於2013至2016年間所使用的各項駭客技術。 官員說,調查人員聚焦CIA承包商,視他們為將文件傳給維解的可能源頭。 1名熟悉調查工作的官員表示,擔任CIA承包商的幾間公司正在檢查哪些員工有權限出入遭維解公布的資訊,查閱他們電腦紀錄、電郵和其他通訊,看有無證據是誰要負責。 同時,德國首席聯邦檢察官辦公室也表示將審閱維解文件,因為有人暗示CIA是從美國駐法蘭克福(Frankfurt)領事館管理駭客中心。 聯邦檢察官辦公室發言人說:「我們將仔細審閱。」「如果看到有具體犯罪行為或明確犯罪人士的證據,我們將展開調查工作。」 再過幾天,德國總理梅克爾(Angela Merkel)即將訪問華府並首次會見美國總統川普。川普向來重砲批評柏林當局,從德國貿易政策到他眼中不足的軍事支出,他都有意見。 此外,維解爆新文件恐讓剛走出一連串醜聞的美德雙邊情報關係再趨複雜化。2013年爆出美國國家安全局(NSA)監聽梅克爾電話後,已使得德國議員積極展開調查。 先前揭露的事情已讓德國縮減與NSA的合作程度

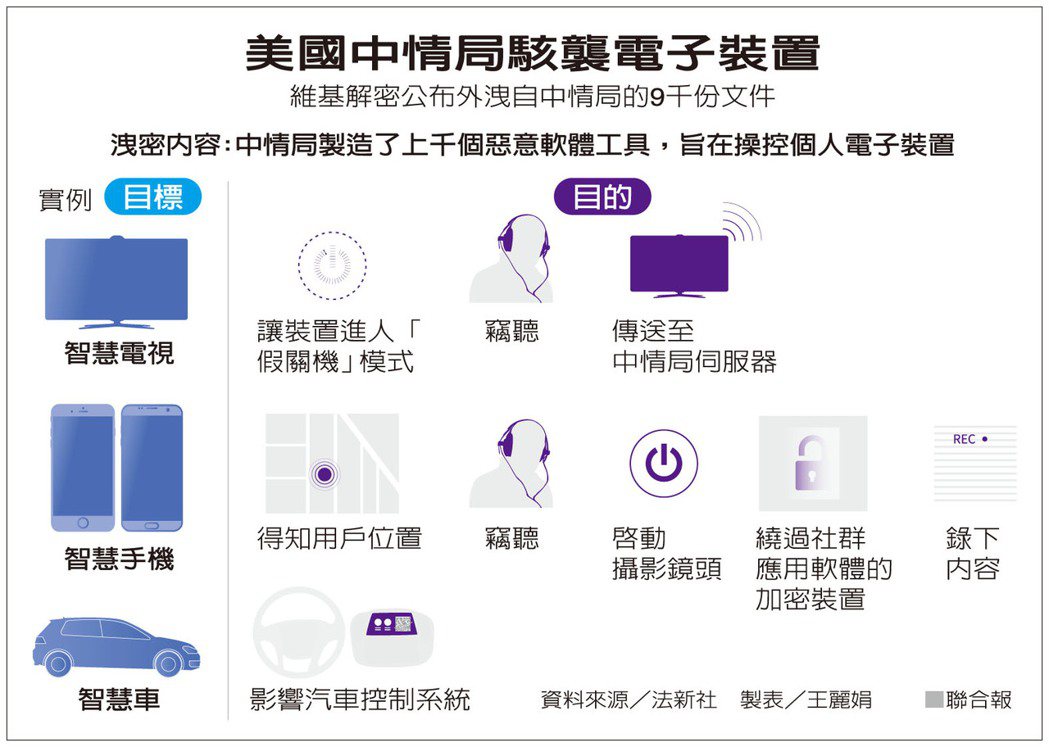

維基解密爆 智慧電視變竊聽器http://www.chinatimes.com/newspapers/20170309000475-260108 「維基解密」(WikiLeaks)網站7日公布近9000份據稱屬於美國中央情報局(CIA)的機密文件,顯示中情局擁有強大的駭客攻擊能力,可將三星智慧電視變成竊聽器,並突破加密功能,侵入iPhone及Android系統手機,甚至可能遠端控制汽車與卡車。 可能在遠端控制汽車 維解聲明稱,這些文件來自中情局「網路情報中心」,「相當於數億行程式碼的驚人資料」。最近中情局對其「駭客軍火庫的大部分工具失去控制」,並在「曾為美國政府工作的駭客和承包商間未經授權的流傳」,其中一人將部分檔案提供給該網站。 聲明說,檔案提供者提出了「亟待公眾討論」的政策議題,其中包括中情局的網路入侵能力是否超越權責範圍,以及該機構接受監督的問題。維解說,提供者「希望藉此引發公眾對於網路武器的安全、創建、使用、擴散和民主控制的討論。」 維解公布的8761筆檔案,標註日期在2013年至2016年之間,堪稱「迄今披露數量最龐大的一批中情局機密檔案」。對此,中情局發言人博伊德說:「我們對所謂情報文件的真實性或內容,不予置評。」但美國媒體援引前任與現任情報官員稱,這批文件看似為真。 研發逾千種惡意軟體 維解指出,中情局與英國軍情五處(MI5)共同研發名為「垂淚天使」(Weeping Angel)的間諜軟體,能入侵三星F8000智慧電視,讓電視處於假關機(fake-off)狀態,用戶誤以為電視已關機,但實際上轉為錄音模式,可透過網路回傳給秘密的中情局伺服器。 維解稱,中情局研發超過1000種像是病毒、特洛伊木馬及其他軟體等惡意程式系統,可侵入並控制蘋果iPhone、iPad與搭載Android系統手機,以及微軟(Microsoft)視窗(Windows)作業系統,透過相機錄影、藉機竊聽並追蹤使用者位置。 披露檔案迄今最龐大 此外,中情局試圖駭入汽車與卡車的電腦系統,具體目的不明,但可能協助執行「幾乎無法察覺的暗殺行動」;中情局藉植入惡意軟體掌控智慧手機,能對付多數的防毒軟體、繞過加密封阻,獲取WhatsApp、Signal、Telegram和微博等社交軟體的通訊內容。 外界咸認為,這是美國情報機構繼2013年美國國家安全局(NSA)包商前雇員史諾登,揭露政府不法監聽民眾通訊後,另一次沉重打擊。史諾登7日推文批評說,「美國政府在美國產品中研發出資安漏洞,然後故意留著這些漏洞。不計後果,讓人無言!」 (中國時報)

維基解密 CIA駭術大曝光 https://udn.com/news/story/6809/2330726?from=udn-relatednews_ch2  維基解駭關鍵報告 資料來源:綜合外電分享 維基解駭關鍵報告 資料來源:綜合外電分享

維基解密7日宣布開始以「七號保險庫」(Vault 7) 為代號,公布美國中央情報局(CIA)的機密檔案,包含2013至2016年間CIA全球秘密駭攻計畫詳細內容,為史上最大規模的CIA機密文件公開行動。 維基解密指出,到2016年底,CIA「網路情報中心」下的駭攻部門人員超過5,000,打造上千種駭襲系統與技術,包括能夠突破WhatsApp、Telegram、Signal等高人氣通訊App的加密,獲取聊天資訊。 CIA的駭襲方案與駭攻武器籠罩全球,瞄準林林總總的產品,包括蘋果的iPhone、微軟的Windows、Google的Android,甚至三星的智慧電視。 CIA最近漏失大批駭攻工具,包括惡意軟體、惡意軟體遙控系統、病毒、木馬,以及該局用手機等電子裝置的密碼安全缺陷打造、稱為「零日」(day zero)的駭術,其中包括數以億計行程式碼,CIA整個駭襲能力因此走漏,流入美國政府的安全包商及曾受雇於美國政府的駭客之手,轉入維基解密。 CIA發言人發表聲明說,「我們不評論據稱是情報文件的內容或其真偽。」 前國安局合約商史諾登則表示,他仍在閱讀維基解密公布的資料,但這些文件「非常重要,而且看來是真的」。 文件顯示,由於iPhone手機在眾多社交名流、政客、外交人員以及商界菁英中被廣泛使用,因此成為CIA駭攻計畫的重點監視對象。 使用者較多的Android系統手機則無疑成為受駭客關注的另一主要目標,截至2016年,CIA已掌握24個零時差駭客軟體系統。 維基解密還在該文件之中指出,為了破解加密應用軟體,CIA已經成為全球最大惡意軟體設計製作和購買方。 CIA重點關注智慧手機操作系統,因此設計並使用了多款駭客工具實現繞過加密系統攔截手機消息。 CIA如果入侵個人的手機、電腦和智慧電視機,將是違法行為,但維基解密的披露表明,CIA也沒有協助人們保護手機、電腦和智慧電視免受駭客的攻擊。 美國公民自由聯盟(ACLU)法律顧問表示,CIA的不作為政策對美國用戶的危害極大,意味著美國政府明知手機和電腦的技術存在漏洞,可被駭客和外國政府利用,卻沒有採取補救措施。

維基解密:小心你的iPhone在偷聽 https://udn.com/news/story/6809/2330834?from=udn_ch2cate7225sub6809_pulldownmenu  維基解密公布的中情局機密檔案顯示,中情局已發展出工具,能突破WhatsApp等即時通訊軟體的加密技術竊取資訊。 美聯社分享 維基解密公布的中情局機密檔案顯示,中情局已發展出工具,能突破WhatsApp等即時通訊軟體的加密技術竊取資訊。 美聯社分享

維基解密七日宣布開始以「七號保險庫」為代號,公布外洩自美國中央情報局(CIA)多達數千頁的文件,揭露中情局如何以精密的駭客軟體工具與技術,入侵智慧手機、電腦、智慧汽車,以及可與網路連結的智慧電視。這是歷來規模最大的中情局文件外洩。 這批文件等於是中情局所使用工具鉅細靡遺的目錄,其中還有如何破壞一般常見電腦工具的詳細說明;網路電話Skype、Wi-Fi網路、PDF檔文件,甚至是數百萬人使用的商業防毒程式,中情局都能入侵。 若證明屬實,外洩文件的部分內容將讓科技界感到困擾,中情局和盟國的情報部門聲稱已能駭入蘋果和安卓智慧手機,讓其幹員繞過加密程序,進入廣受歡迎的WhatsApp通訊軟體和Telegram等,獲取聊天資料。不過,這些文件內容和前國安局雇員史諾登披露的文件不同,並未一一舉出這些工具應用於外國目標的實例。 中情局拒絕就文件真偽置評;史諾登在推特表示,他仍在閱讀披露的文件,但這些文件看來「非常重要,而且看來是真的」。 維基解密公布的第一批文件與檔案為二○一二至二○一六年,內容包括七千八百一十八個網頁與九百四十三個附件,來自中情局在維吉尼亞州的「網路情報中心」,以中情局在二○一二年法國總統大選前,駭取法國政黨與候選人的情報開頭。維基解密表示他們已略作修改,避免真正的網路武器代號外洩。 這些文件顯示中情局的駭客工具籠罩全球,蘋果的iPhone、微軟的Windows、Google的Android,甚至三星的智慧電視都難以倖免。

中情局駭客工具Q&A維基解密文件可信嗎? 看起來至少部分是真的。中情局不置評,但網路安全專家和前情報單位員工說,文件使用中情局入侵計畫所用代碼用字,看似可信。 文件內容是什麼? 維基解密發表的文件描述中情局用來入侵手機、電腦、智慧電視等裝置的工具。 電視要怎麼駭? 美國和英國情報機構發展出多種方法來控制配備麥克風的三星智慧電視,使其在看似關機狀態下錄下周遭對話。 中情局可侵入手機通訊軟體嗎? 沒有系統是萬無一失的。維基解密文件描述如何從安卓(Android)裝置的軟體取得資料,前提是要先取得這些手機的完整控制權。 iPhone也有危險嗎? 文件顯示美國情報單位花錢買下的蘋果iOS安全瑕疵清單,讓他們取得入侵這些裝置的管道。 如何防範被中情局入侵? 多數人不需要擔心遭情報單位盯上。不過所有人都應該充分掌握補丁軟體,好讓電腦、手機裝置有最新安全更新。 維基解密如何取得這份資訊? 不清楚。也許是某單位內部人員外洩這些消息,也可能是外部人員找到竊取資料的方法。 資料來源/綜合外電 國際中心/輯譯

蘋果、三星、HTC:補漏洞 加強資安http://www.chinatimes.com/newspapers/20170309000478-260108 外媒報導《維基解密》披露美國中央情報局大規模利用包括Android、iOS等系統,以及蘋果、三星、HTC、SONY等商品進行監控。蘋果除了表達保護客戶隱私及安全的立場外,初步分析證實相關系統漏洞已在最新的iOS系統中修補,而且已有近8成iPhone運行最新版本。 三星與HTC也都發表簡短聲明,重申重視資安與隱私之外,三星已經著手了解相關的問題,並進行緊急審查;HTC表示,有關於Android操作系統中的安全問題,應以Google的官方正式回應為主。不過Google在尚未做出回應。 (中國時報)

|

|

| ( 時事評論|國際 ) |