字體:小 中 大

字體:小 中 大 |

|

|

|

| 2009/09/02 11:50:24瀏覽1111|回應0|推薦0 | |

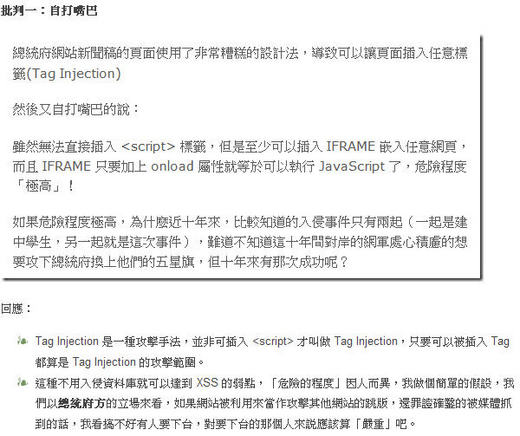

一早睡飽看了原作者非常用心的圖文並茂的貼了回應,很佩服他,可以這樣犧牲他的睡眠時間,陪我這個小丑起哄。不過要跟原作者說明:你說我帶情緒性的發言,這個我不予置評,因為我寫文章的風格就是這樣,如果你覺得受到傷害,我先跟你抱歉。寫文章評斷,只是針對你寫出來的東西作討論,對你個人我沒有任何主見,也沒資格對你做出任何批評。你覺得某寫的文章不對,當然也可以回,這就是言論自由的好處。你覺得你對,我覺得我對,這樣沒有交集,就繼續討論下去....至於其他回應留的,類似: 光是看到那個最佳解析度 800x600 也會吐血.... ==>我想我看到你留的才會吐血,如果總統府網站今天用2048X1336來設計網站,你看起來就比較爽是吧!不要忘了,住偏遠鄉下或山上的人,用的是你們淘汰過的電腦,甚至是CRT,難道要為了你一個人吐血,放棄掉這些資訊設備沒你好的人嗎?想事情不要只想到自己...... 護馬連 總統府網站都護阿 真是大開眼界XD ==>你哪個眼睛看到我護馬?他關我屁事,還輪不到我來護。要噴政治口水,到政治區去,最討厭這種動不動就給人家貼標籤的人,台灣社會會這樣分裂,有八成原因就是這種人搞出來的(對不起,我也給你貼標籤了),只要意見不合就給人家貼標籤。 感覺嗆聲的仁兄就是屬於沒發生一切都是安全的,這種心態真的不是很好。 ==>首先,我不是來嗆聲的,我只是針對原作者的一些跟我不同的看法提出我的看法,就這樣,我根本不認識原作者,跟他也沒仇,單就他的文章來回應。另外,我並沒有認為沒發生一切都是安全的,相反的,總統府網站每年都有資安檢查,你以為只有一個單位對他做檢查?除了開發廠商自己做檢測,行政院的資安小組也每年固定會檢查,只是為什麼沒有檢測出來,這就見仁見智啦。他們內部的事我就管不著。 事實上,透過IFrame作攻擊,是去年(2008)三月左右才開始被人家注意到,並且開始流行。可見:http://www.guardian.co.uk/technology/blog/2008/mar/29/browseriframeattackhitsusa 批判一:自打嘴巴 我想原作誤會我的意思,我主要表達的是:他說: 頁面使用了非常糟糕的設計法,導致可以讓頁面插入任意標籤 然後又說 批判二:危言聳聽 偽XSS或稱累XSS(可能洽當一些),這個也是認知不同,既然原作者覺得是就是,這個見仁見智。在我的認知,XSS是code要進入你的系統,導致別人因為進你的網站而受害,這樣才算是該網站受到XSS攻擊。舉例來說好了,如果你網站的留言板因為可以讓人家留言,但你卻又不檢查相關留言資訊做好防護,導致留言內容被種入XSS code,當其他人來看這個網站的時候,因為你將他的留言由資料庫中倒出來給其他人看,導致其他人因為你提供的服務,而受駭客入侵。這種,我的認知才算是XSS。若以原作者的觀點來看,釣魚網站,這筆帳應該也要算到原網站的頭上了(對不起,我又顧自猜測起原作者的意思了)。 但是「何來有連上去點擊新聞時可能會連到惡意網站之說」,這是邏輯問題,我都能夠插入任意標籤了,還有什麼做不到? 批判三:胡扯之說 針對這點回應及你的模擬攻擊,只能說你真的在自High。這真的要遇到幾近白癡的網站維護人員才有可能遇到。 首先,你這個假設是總統府前後端要在同一台機器上,而且駭客偽造的後端網頁要與真正總統府登入頁面一樣,網站的維護人員才會笨到在那個偽造的網站去填資料。另外,據我詢問到所知真正上新聞資料的人員使用的是專門的電腦,IP是虛擬IP,用的是專線,處理日常事物及收發Email的是其他電腦。所以你模擬的完全無法成立,只能騙遍無知又愛不查證就引用報導的記者或名嘴(ㄜ....又不知不覺罵名嘴記者了,看來名嘴記者的形象在我心裡很差) 批判四:對 OWASP Top 10 不夠瞭解 資料並未進到資料庫 以及 網站也未被傷害,不能說這就是「偽XSS」,這次的事件「就是清清楚楚的 XSS」沒有什麼「真偽」可言,弱點就是弱點,資安人員(技術人員)不能強詞奪理,非技術人員例外。 ^^ ==>前面已經說過了,以你的看法:釣魚網站也屬於這類的。可我覺得不是。蛋生雞,雞生蛋,吵不完,就這樣。 我要是攻進去就等著被抓了,還可以在這裡分享文章嗎? XD ==>嗯!好個自保之道。對岸的網軍可不會跟你客氣,到現在他們還在試。 讓駭客知道資料庫表格名稱在我的標準來看算是個嚴重的漏洞,每個人標準不同,資安也沒有標準答案,事在人為,看主管或業主怎麼要求罷了。 ==>同理,所以我知道你的名字,就可以亂搞你就對了。那你分享的技術文章,一堆資料庫名字,要趕快去隱藏起來(小提醒)。我也知道你用Oracle,所以我可以亂搞你的資料庫啦(救人喔....)

==>這又是一個自High的case(不過對其他網站可是很嚴重恐佈的攻擊喔),都已經知道是重要的網站了,還不下重本去保護? 我相信總統府的網站一定有防火牆設備,但請不要花大錢再買更高階的防火牆了,程式碼安全更重要。 你第一篇文章(上述黑字)鼓吹總統府網站不要再花大錢買昂貴的防火牆,只要程式寫的好,就可以避免這類攻擊!?在你看來,程式碼寫的好,就可以抵擋這類的DDos攻擊,這個才是我叫你去看清楚CSRF攻擊方式的原因。還好你很認真有去看,才能把上面正確觀念(紅字的部分)寫出來。既然你都知道是正常Request了,程式寫的好,又怎樣?能防止DDoS?這時候是不是昂貴的L4 switch 就派上用場啦?該買的就要買,軟體寫的好不是萬能。 我文章中敘述的都是「假設情境」,也沒有講的很肯定,我都是用「預設」、「一般來說」、「只要」,硬要說我「羅織罪名」說不過去吧。 ==>因為原作者未經查證,且作出一堆不符合總統府網站的事實,跟記者引述某某名嘴的話一樣,都不是自己去確認訊息真偽,就胡亂假設情境,預設,只要,一般來說,想當然耳。這點是我最討厭的。你可以用 舉例來說,這樣我還比較可以接受。 希望你可以學到一些,大家教學相長。 ==>嗯,彼此彼此。 回應:

==>所以啦!對不了解的東西大放厥詞,這樣好嗎?跟說"可能"看到前總統夫人半夜在晨跑的描述是一樣。根據不正確的東西做出來的結論,會瞎貓碰上死耗子正好對?

==>也許他們覺得你很在意這點,就移除啦!

==>所以你第一篇說你 "連我自己寫的 PHP 程式都被攻陷過" 我可以說你寫的程式都沒有在持續監控?或是說你寫的程式都有監控,所以絕對不會有弱點?有沒有弱點,不是這樣看的,你都知道隨時都有可能會有新的弱點出現,要怎麼防?只能在發現若點時盡快進行防堵更正並隨時注意資安訊息。要祈禱網站永遠不會被入侵,在我看來是天方夜譚。 PHP 可以用 CGI 的方式運作,這問懂的人就知道了。 ==>這個我當然知道,不過php.exe可是只能在windows以cgi方式執行(新版本可以直接掛上去以.dll api方式執行)。Linux系統裝起來,除非特殊情況,可不會有人以cgi方式去執行。這是常識,一樣,問懂的人就知道了。 況且他們用的不見得是 Linux,如果用 AIX 或 Solaris 的話,早期的 PHP 版本根本沒出 For Apache 的 PHP Module,只能以 CGI 的方式運作。 ==>你第一篇都判斷說是Linux了,這下又不見的是用Linux,我要怎麼說呢!好吧!算我無聊挑你語病好了。 我個人的經驗判斷,該總統府網站可能有以下特點:

==>這點我承認錯誤!不過你去用google google一下,可以看到前幾頁都是Dos,單純的Dos攻擊,因為簡單防,所以很少人在用了,現在阻斷式攻擊大多用的詞是DDos,就跟為什麼Corss Site Script使用XSS,而不用CSS的意思是一樣的,只是避免誤解。anyway 感謝指正。DDS我昨天晚上九點多睡前最後一遍瀏覽文章時就已經改正了。 不好意思,我真的說不出來耶,需要的人 (駭客) 自然會上網查,而且有些弱點他們還背的起來。 ==>問題是駭客知道,不見得負責維護總統府網站的人會不知道,不會進行防堵?有些三字經我也背的起來(ㄜ....又離題了, Sorry) Apache 的版本資訊預設是開啟的,你是用哪個版本的 Apache 呢? ==>你不是說不能透漏,還問我(想套我 >"<)!如果你只用過LAMP or wind-base的,那我就不知道它是不是開啟的,不過大部分Linux上的Apache都是預設關的。 PHP 舊版跟 XSS 沒關係,我也沒說有關,那是你說的。但 PHP 版本舊的確有其他的弱點可攻擊,細節我沒在研究。 ==>所以就不要一直強調舊版php如何如何。 如果情節重大,我個人「建議」還是要關站先。 ==>這可能就直接上CNN了,全世界第一個因為駭客關站的總統府網站。 與其認錯關站,總比失誤被利用來的好吧。 ==>快通知各大被應用於釣魚網站的網站先關站,因為他們都被利用了。這關原網站什事呀!個人資安觀念不夠,去點有危害的鏈結,要叫人家關站?就好像別人寄有問題的Email給你說是林XO的裸照,你看也不看內容,就把鏈結給它點下去,被駭客入侵然後跑去怪林XO說叫他應該要先消失一段時間。這樣對嗎? 現在願意認錯的人越來越少了,政治正確對技術精進沒有幫助,各位開發人員想想吧。 ==>嗯!Agree.政治這種東西不是我們一般人能碰的,但它絕對會主導一些事情。當你是部下時,面對豬腦長官做出爛決定,你還不是捧他的LP說:對對對..... 看看你自己的文章 or plurk的回應,有多少是 不就事論事,只是一味討好你的回應,甚至一開口就把我貼上政治標籤的,就可以知道啦。 我用「應該」,不是「肯定句」。 ==>前面對這些模擬兩可的句子鞭過了,不重複鞭了。 現在網站有在重新招標嗎?你查到的標案編號多少?我要去標! ==>這個你要問總統府,不是問我。我不想要去邋豬屎。 我也蠻想升級的,如果有一天不用看書、不用做研究就可以寫文章那該有多好。 ==>我也想+1 至少我列出的東西 (LAMP) 都是可以被隱藏的。 ==>不好意思。widnows我不熟,不予評論 口水戰不予回應。 ==>事實描述,非關口水。 以上..... |

|

| ( 時事評論|雜論 ) |